自社の環境に最適なWAFで

不正アクセスからWebサイトを保護できていますか?

WAF(Web Application Firewall)は、Webアプリケーションの保護に特化したセキュリティ対策として、HTTP/HTTPSプロトコルでやり取りされるデータを検査し、システムの脆弱性を悪用する不正アクセスからWebサイトを保護します。

WAFは、Firewallや、IPS/IDSでは防ぎきれなかったサイバー攻撃の脅威に対応できます。

ゼロデイ攻撃の修正パッチが間に合わない...

個人情報漏えいや自社サイトの改ざん・サービス停止の金銭的・信用リスクが非常に大きい...

などの理由により、WAFはもはや『保険』としての役割以上に、企業にとって『必須の防波堤』 として認知されております。

SiteGuardシリーズは、導入や運用をお任せできるクラウド型WAF「SiteGuard Cloud Edition」に加え、ソフトウェアインストールタイプのホスト型WAF「SiteGuard Server Edition」および、ゲートウェイ型WAF「SiteGuard Proxy Edition」の3製品があります。

Webアプリケーションの脆弱性を狙った様々な攻撃の検出、防御により、セキュリティリスクの回避または軽減を実現します。

Apache

Struts等のミドルウェアや、WordPressに代表されるCMSを活用するWebサイトの保護にも効果的です。

ソフトウェア型 WAF

オンプレミス専用サーバ、閉域網、特殊なネットワーク構成、複数サーバを一元管理したい場合など、細かなチューニング・カスタマイズの自由度が高いため、ご導入いただくお客様の環境に合わせた最適なWAFをご選択いただけます。

防御可能な脅威と対応する機能

▪ SiteGuardシリーズの防御性能

Webアプリケーションの脆弱性を狙う攻撃

■ トラステッド・シグネチャ検査 によって対応できる脅威

SQLインジェクションは、攻撃者がWebアプリの入力フォームなどの入力値検証の不備を突き、データベースを処理できる不正SQL命令を挿入して、データの改ざんや不正アクセス等をする攻撃です。

対策を怠ると、機密情報の窃取・流出や、データ改ざん・削除、認証回避、Webサイトの乗っ取りなどにより、企業は社会的信用の失墜、巨額の損害賠償、業務停止といった甚大なリスクを負うことになります。

クロスサイトスクリプティング(XSS)は、Webアプリケーションの脆弱性を悪用して、Webアプリの入力箇所に攻撃者がJavaScriptなどの悪意のあるスクリプトをWebサイトに埋め込むことで、そのサイトを閲覧したユーザのブラウザ上で不正操作を実行させる手法です。

対策を怠ると、攻撃を受けたページを訪れた利用者のブラウザ上でスクリプトが実行され、Cookieの盗難でのセッションハイジャックよるアカウントの乗っ取りや、個人情報の流出、フィッシング詐欺に悪用されるなどの深刻なリスクがあります。

OSコマンドインジェクションは、Webアプリケーションのユーザからの入力を受け取ってOSのシェルコマンドを生成する箇所で、";"や "|"などの特殊文字を使って攻撃者が悪意をもって不正なOSコマンドを混入させ、サーバ上で意図しない命令を実行させる攻撃です。

対策を怠ると、Webサーバの制御を奪われたり、情報漏えい、ファイル破壊、ゾンビサーバにされて他者への攻撃の踏み台に悪用されるなど、システム全体が乗っ取られるような深刻なリスクがあります。

ディレクトリトラバーサル(別名:パストラバーサル)は、Webアプリケーションの脆弱性を突き、../や..¥等の記号を用いて、Webの公開ディレクトリをトラバース(横断)し、本来アクセスできないはずのシステム上のフォルダやファイルへ不正アクセスする攻撃です。

対策を怠ると、機密情報・個人情報の漏えい、Webサイト・データの改ざんや削除、Webサーバの制御を奪われたり、不正アクセス・アカウント乗っ取りなどの深刻なリスクがあります。

改行コードインジェクションは、ユーザ入力に含まれる改行コード(\r, \n)を利用し、WebアプリケーションのHTTPレスポンスやメールのヘッダ領域を不正に改ざんする脆弱性を狙ったサイバー攻撃です。HTTPヘッダインジェクションは、Locationヘッダ等に改行を混入させ、不正なリダイレクトやクッキー(Cookie)操作を行い、メールヘッダインジェクションは、To, Subject, Ccなどを不正に追加し、送信先変更やスパムメールの送信を行います。

対策を怠ると、フィッシングサイトへの誘導、キャッシュ汚染、セッション固定化、なりすましメール送信などの深刻なリスクがあります。

SSI(Server Side Includes)とは、HTMLファイルの中に記述された特別な命令を、Webサーバがそのページを送信する直前に実行して、ページを表示する直前に処理し動的なコンテンツを埋め込む機能のことで、SSIインジェクションは、Webアプリケーションの脆弱性を狙い、悪意のあるSSI命令をサーバに実行させるサイバー攻撃です。検索フォームやコメント欄などで、入力値が適切にサニタイズされておらずそのままHTMLに表示される場合などに、攻撃者はSSIコマンドを挿入し、サーバはそのコマンドを実行してしまいます。

対策を怠ると、不正なOSコマンドの実行、情報漏えい、Webサイトの改ざん、サプライチェーン攻撃の起点にされるなどの深刻なリスクがあります。

XPath(XML Path Language)は、XMLやHTML文書のツリー構造から、特定の要素や属性を検索・指定するためのクエリ言語のことです。XPathインジェクションは、Webアプリケーションがユーザデータベースや設定ファイルなどのXMLファイルを検索・更新する際、ユーザ入力値を直接クエリに連結し、攻撃者は特別な文字('や[]など)を含む入力を送信し、クエリの論理構造を書き換えます。つまり、XMLデータを処理する際に、サニタイズされていない脆弱性がある場合に、XPathクエリに攻撃者が不正なXPath式を注入して、アプリケーションの意図しないXMLデータの操作を行う攻撃です。

対策を怠ると、機密情報の漏えい、データの改ざん・破壊、認証回避や権限昇格、サービス停止などの深刻なリスクがあります。

LDAP(Lightweight Directory Access Protocol)とは、ネットワーク上のID、パスワードなどのユーザ情報や機器情報を集中管理するディレクトリサービスに、アクセス・検索・認証を行うための通信プロトコルです。 LDAPインジェクションは、Webアプリケーションがユーザからの入力を適切に処理せずにLDAPクエリに組み込んだ場合に発生する脆弱性を利用して、攻撃者がLDAPクエリを改ざんし、許可されていないディレクトリサービスのデータへのアクセスや操作を行う攻撃です。

対策を怠ると、認証の回避、機密情報の漏えい、データの改ざん・削除、権限昇格などの深刻なリスクがあります。

フォーマットストリング(書式文字列)とは、printfやString.formatなどの関数で、変数やデータを特定の桁数、小数点位置、型などの形式に整えて出力するためのテンプレート文字列で、%d(整数)や%s(文字列)などの「フォーマット指定子」を使い、数値や日付を見やすくカスタマイズする際に利用されます。フォーマットストリング(書式文字列)攻撃は、C言語やC++などのプログラミング言語のprintf() などの出力関数へ渡す書式指定文字列の取り扱いに不備がある場合に発生する深刻なセキュリティ上の欠陥を狙った攻撃です。

対策を怠ると、機密情報の漏えい、メモリ改ざん・任意コード実行、プログラムの強制終了などの深刻なリスクがあります。

PHPリモートファイルインクルード(RFI)は、PHPで開発されたWebアプリケーションにおいて、ユーザからの入力をもとにファイルをインクルードする仕組みがある場合に発生しやすく、攻撃者が用意した悪意のあるコードがアプリケーション内で実行される攻撃です。

対策を怠ると、攻撃者によりサーバの管理者権限が奪われたり、データ漏えい、Webサイトの改ざん、DoS攻撃などの深刻なリスクがあります。

バッファオーバーフローとは、プログラムが用意したメモリ領域の容量を超えるデータが入力・書き込まれたことで、隣接するメモリ領域までデータが溢れ、上書きされてしまう現象のことで、コンピュータのメモリ管理における脆弱性を狙った攻撃手法です。ターゲットとなるメモリ領域によって、主にスタック領域型、ヒープ領域型、静的領域型の3種類があります。

対策を怠ると、管理者権限の奪取、サイバー攻撃の踏み台にされる、データの改ざん・漏えい、システムダウンなどの深刻なリスクがあります。

XXE(XML External Entity)とは、XMLデータを処理するアプリケーションに存在する信頼できないXMLをそのままパーサに渡してしまっている状態で発生する重大な脆弱性を狙った攻撃手法です。

対策を怠ると、機密情報の漏えい、内部ネットワークへの不正アクセス、管理者アカウントの乗っ取りや権限昇格などの深刻なリスクがあります。

■ URLデコードエラー検出 によって対応できる脅威

不正なURLエンコードとは、URLとして使用できない文字を変換する際のルールに違反しているケースで、不完全なシーケンス、無効な文字コード、不適切なエンコードなど、プログラムがURLを処理する際に、変換ルールに従っていない場合に発生します。ディレクトリトラバーサルや、NULLバイト攻撃、文字コードの悪用などの攻撃で悪用される場合があります。

対策を怠ると、ディレクトリトラバーサルによる機密情報の漏えい、インジェクション攻撃による不正アクセス、データ改ざんなどの深刻なリスクがあります。

■ セッション管理(CSRF防御)カスタム・シグネチャ検査 によって対応できる脅威

クロスサイトリクエストフォージェリ(CSRF)は、悪意のあるサイトへ誘導し、セッション情報を悪用して正規リクエストを偽装するなど、メール変更、送金、投稿などログイン中のユーザに意図しない操作を強制する攻撃です。

対策を怠ると、機密情報の漏えいや、アカウントの乗っ取り、不正送金、購入の強制、不正投稿などの深刻なリスクがあります。

※1 カスタム・シグネチャを使用したRefererヘッダ検査

■ セッション管理(フォーム変数検査)カスタム・シグネチャ検査 によって対応できる脅威

パラメータ改ざん(パラメータタンパリング)は、Webブラウザとサーバ間でやり取りされる通信内容を悪意を持った第三者が不正に書き換え、Webサイトの情報を盗んだり、システムを乗っ取ったりする行為を指す、Webアプリケーションの脆弱性を狙った攻撃手法の一つです。 改ざん対象には、URLパラメータ、クッキー (Cookie)、隠しフィールド (Hidden Field)、HTTPヘッダなどがあります。

対策を怠ると、個人情報・機密情報の漏えい、不正取引、セッションハイジャック、不正アクセス・攻撃の踏み台にされるなどの深刻なリスクがあります。

※2 カスタム・シグネチャを使用したパラメータ検査

■ 応答ヘッダフィールド追加 によって対応できる脅威

クリックジャッキングは、HTMLの<iframe >タグ等を悪用してWebページに偽の透明なレイヤーを正規サイトページの上に重ねて表示させ、ユーザに気づかれず意図しないボタンをクリックさせる攻撃手法です。

対策を怠ると、アカウントの乗っ取り、ECサイトでの不正購入、インターネットバンキングでの不正送金、機密情報の漏えいなどの深刻なリスクがあります。

■ Cookie保護(暗号化) によって対応できる脅威

Cookie改ざん(クッキー・ポイズニング)は、Webアプリケーションがユーザのログイン状態や設定、ショッピングカートの内容などブラウザに保存するCookieの内容を、攻撃者が悪意を持って書き換える攻撃手法のことです。

対策を怠ると、セッションIDを盗用され、他人に成りすましてアカウントにログインし、不正操作や情報の閲覧を行われたり、不正取引、個人情報などが漏えい・改ざんされるなどの深刻なリスクがあります。

DDoS/不正ログイン

■ DDoS対策機能(L3/4/7) によって対応できる脅威

DDoS(Distributed Denial of Service)攻撃は、複数のソースから大量のトラフィックやリクエストを送りつけ、Webサイト、サーバ、APIなど対象のサービスを過度な負荷を与えて利用不能にするサイバー攻撃です。DDoS対策(L3/4/7)は、OSI参照モデルのレイヤーごとに異なり、ネットワーク層のL3およびトランスポート層のL4と、アプリケーション層のL7に分けられます。L3/L4 DDoSのインフラストラクチャレイヤー攻撃には、ボリューム型攻撃、プロトコル攻撃などがあり、L7 DDoSのアプリケーション層攻撃には、HTTP/HTTPS Flood、Slowloris、R.U.D.Y.、動的APIへの大量アクセスなどのアプリケーションレイヤー攻撃があります。

対策を怠ると、L3/L4では大規模ボリューム攻撃で回線や機器がパンクする可能性や、L7では誤検知や、リバイパス攻撃が起きやすいなどのリスクがあります。

■ カスタム・シグネチャ検査 によって対応できる脅威

ブルートフォース攻撃(Brute Force Attack)は、総当たり攻撃とも言われ、パスワードや暗号キーに対して、可能性のあるすべての文字列パターンを機械的に入力し、正しい値に達するまで繰り返し、あらゆる組み合わせを試して認証を突破するサイバー攻撃です。IDを固定してパスワードを連続的に試すケースが多いですが、 辞書にある単語などで試行する辞書攻撃、多数のアカウントに対し、少数の一般的なパスワードを試すパスワードスプレー攻撃、 IDを変動させ、パスワードを固定して試行するリバースブルートフォースなどの手法もあります。

対策を怠ると、アカウント乗っ取りや不正利用、機密情報の漏えい、ランサムウェアの感染、大量アクセスによるサーバダウンなどの深刻なリスクがあります。

特定ミドルウェアやOS等の脆弱性 ※3

■ トラステッド・シグネチャ検査 によって対応できる脅威

Apache Strutsの深刻な脆弱性とは、Java Webアプリケーションフレームワーク「Struts 2」などで、攻撃者が不正なリクエストを送信し、サーバ上で任意のコードやプログラムを実行するリモート実行(RCE)などに悪用される危険性の高い脆弱性です。パストラバーサル技術などを利用し、不正なファイルをサーバに配置されるファイルアップロードの脆弱性や、コンパイルなしでコードを実行するOGNLライブラリを悪用し、不正なコマンドが実行されるOGNLインジェクションなどがあります。

対策を怠り悪用されると、サーバが攻撃者に制御され、機密情報の漏えいやWebサイト改ざんなど致命的な問題を引き起こす深刻なリスクがあります。

Apache Killerは、少ない通信量でWebサーバをダウンさせるApache HTTP Serverの脆弱性(CVE-2011-3192)を悪用したPerlスクリプトのDDoS攻撃用ツールです。リクエストヘッダに膨大なRangeフィールドを指定し、サーバに大量のメモリ応答を強制してメモリ不足を誘発したりすることで、サービスの運用妨害を引き起こします。。

対策を怠ると、Webサイトが応答しなくなりサービス不能状態に陥り、それに伴う信用低下や事業への影響などの深刻なリスクがあります。

Shellshockは、UNIX系OSで広く使われているコマンドラインシェルBashの重大な脆弱性(CVE-2014-6271)のことで、Bashが特定の形式で記述された環境変数を処理する際の不具合に起因します。攻撃者が細工した環境変数をシステムに読み込ませることによって、実行されるはずのない任意のコマンドを、そのシステム上で実行させることが可能になってしまいます。

対策を怠ると、ネットワーク経由で、認証なしにサーバ上で自由なコマンドを実行されてしまったり、機密情報の漏えい、システムの改ざん、踏み台攻撃に利用されてしまうなどの深刻なリスクがあります。

■ タイムアウト機能 によって対応できる脅威

Slow HTTP DoSは、Webサーバの脆弱性を突き、HTTPリクエストのヘッダーやボディを、非常に小さなサイズで長時間をかけて送信し続け、わざと遅い通信を大量に行うことによって、サーバの処理能力を枯渇させサービスを停止させるDDos攻撃です。

対策を怠ると、Webサーバの機能停止状態となり、Webサイトが閲覧できなくなり、信頼の低下や、ECサイトなどであれば売上減少、オンラインサービス等の停止などの深刻なリスクがあります。

■ パラメータ数制限 によって対応できる脅威

Hashdosとは、WebアプリケーションでHTTPリクエストのパラメータなどのユーザから送られてきた大量のデータを効率よく処理するために使用する連想配列について、攻撃者は、あえてハッシュ値がすべて同じになるように工夫した大量のデータをサーバに送りつけハッシュ衝突を頻発させ、サーバ内部での処理負荷を意図的に最大化させるDoS攻撃です。

対策を怠ると、サーバが衝突したデータの処理に忙殺されCPUリソースの枯渇しサービスの停止するなどの深刻なリスクがあります。

SiteGuard Cloud Edition

SiteGuard Cloud Editionは、DNSの設定変更によってWAFを導入でき、ユーザが新たな機器の設置やインストール作業をする必要がなく、容易な導入や運用を実現するマネージドサービスとして提供するクラウド型WAFです。

① 特長

② 脅威に対応する機能

③ 監視設定 ~テスト/本番運用の容易な切り替え

④ アクセス制御

⑤ Web管理画面

SiteGuard Server Edition

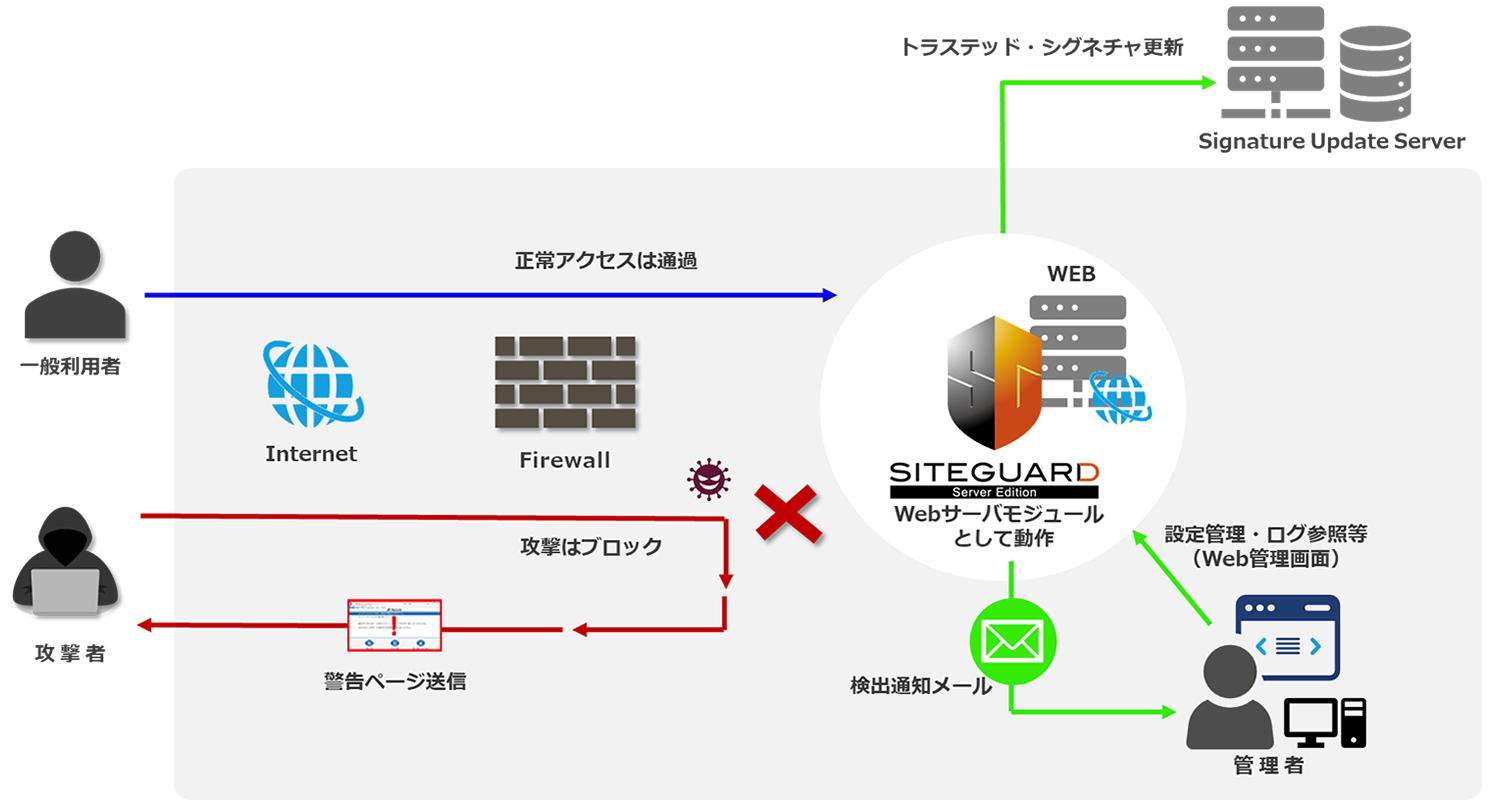

SiteGuard Server Editionは、アプライアンス製品のようなWAF専用ハードウェアを別途用意する必要がなく、お客様が管理するWebサーバにインストールすることで、Webサーバのモジュールとして動作するホスト型のWAFソフトウェア製品です。

① 特長

② 脅威に対応する機能

③ カスタム・シグネチャ

④ 動作イメージ

SiteGuard Server Editionは、お使いのWebサーバ上にインストールして保護するため、運用負荷を抑えて攻撃をシャットアウトできます。

⑤ 3種類のライセンス形態

▪ 通常ライセンス

▪ マネージドライセンス

▪ プロキシライセンス

⑥ マネージドライセンス 統合管理

1か所の管理画面から、複数台のSiteGuard Server Editionの集中管理が可能です。

⑦ SiteGuard Server Editionプロキシライセンス

ApacheやNginxで構成したリバースプロキシがすでに存在している場合等、リバースプロキシ上にホスト型WAFのSiteGuard Server Editionを導入する場合のライセンスとなります。

※製品自体はSiteGuard Server Editionと同じとなります。

※Server EditionはWebサーバのモジュールとして通信の検査・防御のみ行います。

※プロキシ構成のWebサーバは、お客様がご用意いただく形となります。

⑧ SiteGuard Server Edition 推奨動作環境

以下のURLから、開発元サイトのSiteGuard

Server Edition

推奨動作環境をご参照ください。

▼SiteGuard Server Edition 推奨動作環境

https://www.eg-secure.co.jp/siteguard/product/siteguard-server-edition/system-requirement

SiteGuard Proxy Edition

SiteGuard Proxy Editionは、Webサーバと独立した構成で、複数のWebサーバを一元的に保護したいお客様に最適なリバースプロキシとして動作するゲートウェイ型のWAFソフトウェア製品です。

① 特長

② 脅威に対応する機能

③ カスタム・シグネチャ

(応答メッセージ本文、応答コード、応答ヘッダは、Sever Editionにはなく、Proxy Editionのみ可能な検査)

④ 動作イメージ

多機能型WAFとして、細かなカスタマイズを行うことができ、Webサーバと独立した構成で、複数のWebサーバを一元的に管理し保護したいお客様に最適です。

⑤ Web管理画面

⑧ SiteGuard Proxy Edition 推奨動作環境

以下のURLから、開発元サイトのSiteGuard

Proxy Edition

推奨動作環境をご参照ください。

▼SiteGuard Proxy Edition 推奨動作環境

https://www.eg-secure.co.jp/siteguard/product/siteguard-proxy-edition

【お問合せフォーム】